Встроенное средство Windows 10

Первый способ избавиться от вредоносных приложений, которым стоит воспользоваться обычному пользователю Windows 10, предусматривает запуск уже встроенной утилиты Microsoft Malicious Software Removal Tool.

Иногда она срабатывает автоматически, но, если заражение вирусом уже произошло, инструмент запускается вручную. Найти MMSRT можно в папке System32 системного диска, расположенной в каталоге System32. Эффективность приложения не слишком высокая, но не меньше половины проблем будет решено.

К преимуществам использования средства относятся:

- русскоязычный интерфейс;

- интуитивно понятное управление;

- отсутствие необходимости в скачивании дополнительного программного обеспечения.

Быстрый и бесплатный AdwCleaner

Одной из самых известных и эффективных программ, позволяющих удалить нежелательные приложения с компьютера, является AdwCleaner. К плюсам его использования относят работу на русском языке, отсутствие необходимости в установке на компьютер и постоянно выходящие обновления, повышающие качество проверки системы.

Кроме того, завершив проверку, AdwCleaner выдаёт пользователю несколько рекомендаций по поводу профилактики заражения вредоносным кодом. А для запуска утилиты требуется всего лишь нажать кнопку начала сканирования, а, ознакомившись с результатами, выставить настройки и выбрать удаляемые сведения.

Рис. Поиск вредоносного кода с помощью утилиты AdwCleaner.

Особенность работы приложения – в процессе сканирования иногда возникает необходимость перезагрузить компьютер. А после завершения работы на экран выводится отчёт, который можно сохранить в виде текстового файла.

Помощник в борьбе с расширениями Malwarebytes Anti-Malware Free

Простое, но эффективное средство Junkware Removal Tool

Приложение Junkware Removal Tool удаляет и нежелательное ПО, и нежелательные расширения, установившиеся в браузерах без ведома пользователя. И, хотя программа не защищает компьютер от заражения вирусами, среди её возможностей – быстрое и эффективное уничтожение вредоносного кода, обнаруженного при ручном запуске.

Рис. Отчёт о работе утилиты Junkware Removal Tool.

Работа утилиты сопровождается созданием точки восстановления системы. А в процессе сканирования происходит автоматическое исправление неполадок и удаление вирусных программ. Проверка завершается созданием подробного отчёта о найденных проблемах и их решении.

CrowdIsnpect – поиск нежелательных процессов в системе

Вредоносные приложения можно обнаружить и по запущенным в системе процессам. На этом основан принцип действия утилиты CrowdInspect, которая в процессе работы сканирует список автозагрузки и работающие на данный момент службы. С помощью постоянно обновляющейся базы вирусов и нежелательного ПО, программа собирает информацию о процессах и сравнивает её со списком потенциальных угроз.

Рис. Анализ процессов Windows с помощью утилиты CrowdInspect.

Условно бесплатная утилита Zemana AntiMalware

Zemana неплохо справляется с удалением плагинов в браузерах, наличие которых часто приводи к появлению всплывающих рекламных сообщений. Хотя для запуска поиска расширений настройки программы придётся изменить, перейдя в раздел «Дополнительно».

А к минусам утилиты можно отнести условно бесплатное распространение – через 15 дней за её использование придётся заплатить. Хотя обычно для быстрого сканирования компьютера пользователю достаточно и нескольких часов, после чего приложение удаляется.

HitmanPro – максимальная эффективность при удалении плагинов

Использование программы HitmanPro считается одним из лучших и быстрых вариантов удаления вредоносных приложений. Её недостатком является необходимость заплатить за использование после 30-дневного бесплатного периода.

Впрочем, этого месяца должно с избытком хватить для эффективного удаления всех вредоносных приложений. А для того чтобы при следующем использовании утилита не сообщила о завершении работы пробной версии, достаточно удалить её и установить заново, предварительно очистив реестр от всех следов HitmanPro.

Рис. Работа утилиты HitmanPro.

Программа эффективно удаляет большинство распространённых вирусов. А при проверке браузеров находит и устраняет проблемы с посторонними расширениями. После завершения сканирования пользователю предлагается ознакомиться со списком обнаруженных проблем. И, если какой-то из отмеченных файлов не является опасным, по мнению пользователя, его можно удалить из карантина.

Spybot Search & Destroy – повышение безопасности ПК

С помощью приложения Spybot Search & Destroy можно не только избавиться от вредоносных приложений, но и дополнительно улучшить безопасность своего ПК – даже если на нём уже установлен антивирус.

Некоторые решения по усилению защиты системы предлагает бесплатная версия утилиты, для использования остальных придётся приобрести платную версию. Удобство работы с приложением увеличивается благодаря русскоязычному интерфейсу и возможности периодически обновлять базу данных вирусов и нежелательных программ.

Рис. Spybot Search & Destroy – поиск, устранение и профилактика проблем.

Spybot способен контролировать изменения реестра и системной информации, благодаря чему не только решает уже появившиеся проблемы, но и обеспечивает профилактику возможных неполадок. Кроме того, все изменения, которые внесла утилита, можно отменить – иногда это помогает избежать сбоев в работе Windows, когда вместе с вирусом удаляется полезный файл.

Самый мощный, но медленный Dr. Web CureIt!

Самой мощной и результативной утилитой можно назвать Dr. Web CureIt!, к преимуществам которой можно отнести возможность бесплатного использования. Скачав последнюю версию приложения (размер которой превышает 100 Мб) и запустив её на компьютере, через несколько часов можно получить и отчёт о проделанной работе, и на 99,9% очищенную от вирусов систему.

Именно CureIt рекомендует использовать техподдержка некоторых провайдеров Интернета. Недостаток у приложения всего один – воспользоваться им получится всего один раз. Через несколько часов после скачивания выходит очередное обновление, а старое прекращает работу.

Рис. Сообщение о необходимости обновления утилиты Curelt.

Виды шпионских программ

Прежде чем приступать к практическому решению, следует четко себе представлять, какие именно приложения и апплеты относятся к классу Spyware. На сегодняшний день различают несколько основных типов:

- кей-логгеры;

- сканеры жестких дисков;

- экранные шпионы;

- почтовые шпионы;

- прокси-шпионы.

Каждая такая программа по-разному воздействует на систему, поэтому далее посмотрим, как именно проникают шпионские программы на компьютер и что они могут натворить в зараженной системе.

Последствия воздействия

Что касается вреда, наносимого шпионами, как уже было сказано, на системе это в целом не отражается никоим образом, но вот пользовательская информация и личные данные подвержены риску.

Кроме всего прочего, многие специалисты считают наиболее безопасным использование экранной клавиатуры, хотя и признают неудобство этого метода.

Отслеживание экрана в плане того, чем именно занимается юзер, опасность представляет только в случае, когда вводятся конфиденциальные данные или регистрационные реквизиты. Шпион просто через определенное время делает скриншоты и отправляет их злоумышленнику. Использование экранной клавиатуры, как в первом случае, результата не даст. А если два шпиона работают одновременно, то вообще никуда не скроешься.

Отслеживание электронной почты производится по списку контактов. Основной целью является подмена содержимого письма при отправке его с целью рассылки спама.

Как проверить компьютер на наличие шпионских программ

Что же касается проверки, штатные антивирусы тут не помогут, особенно если они уже пропустили угрозу. Как минимум потребуется какая-то портативная версия вроде Dr. Web Cure It! или Kaspersky Virus Removal Tool (а лучше – что-то наподобие Rescue Disc с проверкой системы еще до ее загрузки).

Как найти шпионскую программу на компьютере? В большинстве случаев рекомендуется использовать узконаправленные специальные программы класса Anti-Spyware (SpywareBlaster, AVZ, XoftSpySE Anti-Spyware, Microsoft Antispyware и др. Процесс сканирования в них полностью автоматизирован, равно как и последующее удаление. Но и тут есть вещи, на которые стоит обратить внимание.

Узаконенный шпионаж в Windows 10

Но и на этом еще не все. Все выше сказанное касалось только того, как проникают шпионские программы в систему, как ведут себя и т. Но что делать, когда шпионаж узаконен?

Windows 10 в этом плане отличилась не в лучшую сторону. Тут имеется куча служб, которые нужно отключить (обмен данными с удаленными серверами Microsoft, использование идентификации для получения рекламы, отправку данных в компанию, определение местоположения с использованием телеметрии, получение обновлений из нескольких мест и т.

Существует ли 100-процентная защита?

Если посмотреть внимательно на то, как проникают шпионские программы на компьютер и что они делают впоследствии, о 100-процентной защите можно сказать только одно: ее не существует. Даже при задействовании всего арсенала средств в безопасности можно быть уверенным процентов на 80, не более. Однако и со стороны самого пользователя должны отсутствовать провоцирующие действия в виде посещения сомнительных сайтов, установки небезопасного программного обеспечения, игнорирование предупреждений антивируса, открытие вложений электронной почты из неизвестных источников и т.

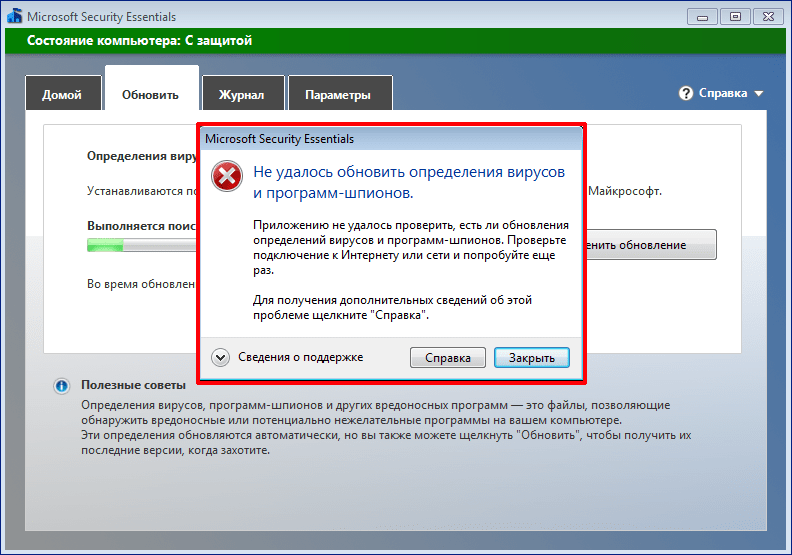

Самые популярные ошибки обновления Секьюрити Эссенциале

Базы не обновляются в автоматическом режиме.

В процессе проверки программа выводит сообщение, что обновления не могут быть установлены.

При активном подключении к интернету, загрузить обновления не получается.

Антивирус постоянно выводит сообщения о невозможности произвести обновление.

Зачастую, причиной таких проблем является интернет. Это может быть отсутствие подключения или проблемы в настройках браузера Интернет Эксплорер.

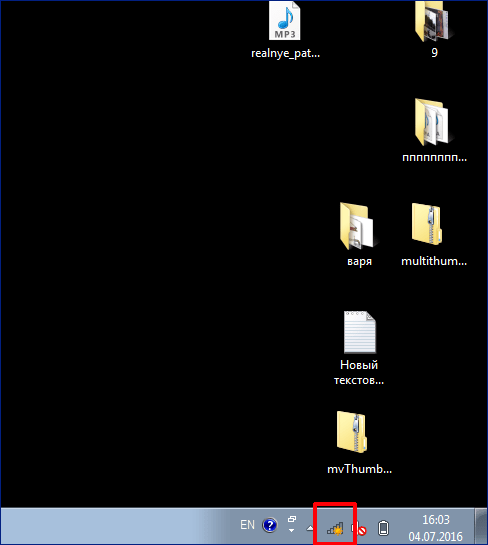

Решаем проблемы связанные с интернетом

Для начала необходимо определить, есть ли вообще подключение к интернету. В правом нижнем углу посмотрите на иконку подключение по сети или сеть Wi-Fi. Иконка сети не должна быть перечеркнута, а в значке Вай Фай не должно быть никаких символов. Проверьте наличие интернета на других приложениях или устройствах. Если все остальное работает, переходим к следующему действию.

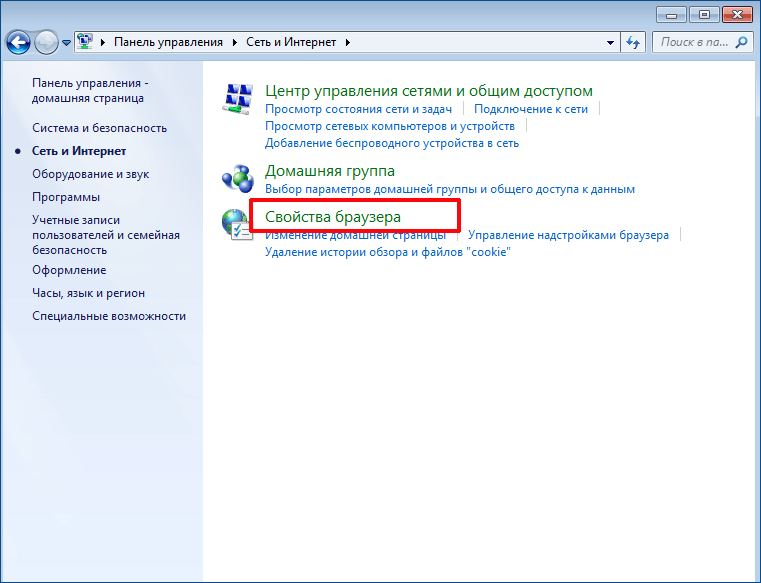

Сбрасываем настройки браузера

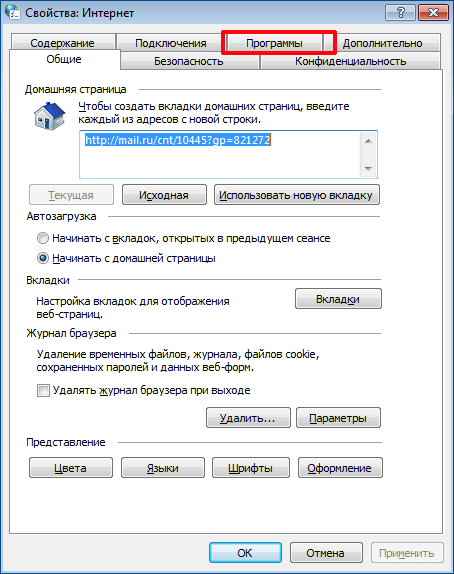

Закрываем браузер Интернет Эксплорер.

Переходим в «Панель управления». Находим вкладку «Сеть и Интернет». Заходим в «Свойства браузера». На экране отобразилось диалоговое окно для редактирования свойств интернета. Во вкладке дополнительно, нажимаем кнопку «Сброс», в появившемся окне повторяем действие и нажимаем «Ok». Ждем пока система применит новые параметры.

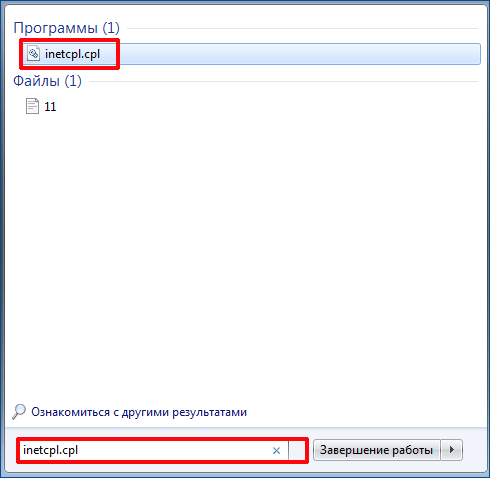

Можно перейти в «Свойства: Интернет», через поиск. Для этого в поле поиска необходимо ввести inetcpl. cpl. Открываем двойным кликом найденный файл и переходим в окно настройки свойств интернета.

Открываем Эксплорер и Эсентиале и пробуем обновить базы.

Если не помогло, ищем проблему дальше.

Меняем браузер по умолчанию

Перед тем как изменить браузер по умолчанию, закрываем все окна программ.

Заходим в диалоговое окно редактирования свойств интернета.

Переходим во вкладку «Программы». Здесь нам необходимо нажать кнопку «Использовать по умолчанию». Когда браузер по умолчанию измениться, вновь открываем Explorer и пробуем обновить базы данных в Microsoft Security Essentials.

Не помогло? Идем дальше.

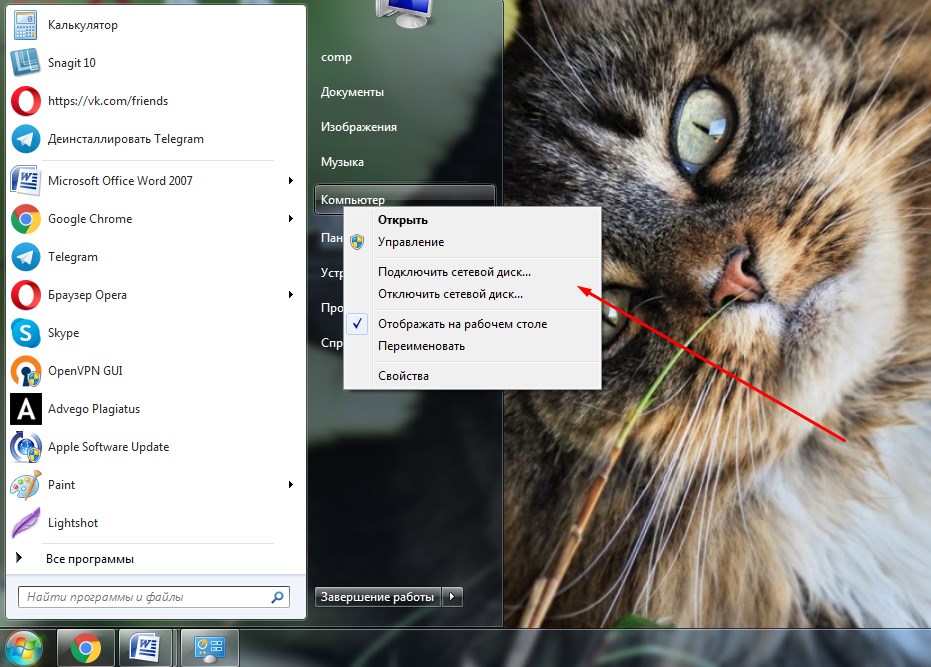

Пиратская версия Windows

Когда у пользователя стоит не лицензированная версия, есть вероятность, что обновления не смогут быть установлены. Поскольку система автоматически блокирует скачивание каких-либо обновлений.

Кликаем на пуск, после чего выбираем «Компьютер», далее смотрим на наличие лицензии. Внизу должен располагаться ключ, соответствующий наклейке в комплекте с установленным диском. Когда ключ отсутствует, обновить антивирус не получится.

Проверяем версию антивируса

Устранение неполадок обновления для Microsoft Security Essentials

Поддержка Windows 7 закончилась 14 января 2020 г.

Microsoft Security Essentials автоматически работает с Центром обновления Майкрософт, чтобы обеспечить актуальность ваших определений вирусов и шпионских программ.

Дополнительная информация

Чтобы устранить проблему, из Microsoft Security Essentials не обновлялись автоматически, перейдите на следующий веб-сайт Майкрософт: устранение неполадок с обновлением Microsoft Security Essentials

Понятие компьютерного вируса

Попытка создать стандарт предпринималась на встрече CARO в 1991 году, но, тем не менее, в настоящее время не существует единой системы именования и классификации вирусов. Обычно вирусы принято разделять:

- паразитирующие, добавляющие себя в исполняемый файл;

- перезаписывающие, невосстановимо портящие зараженный файл;

- по поражаемым операционным системам и платформам (Microsoft Windows, DOS, Linux, Unix);

- по используемым вирусом технологиям, (руткиты, стелс-вирусы, полиморфные вирусы);

- по языку, на котором написан вирус (сценарный язык, высокоуровневый язык программирования, ассемблер и другие подобные);

Способы распространения компьютерных вирусов

Компьютерные вирусы представляют собой программы, имеющие возможность «размножаться» и скрытно внедрять свои копии в документы, загрузочные сектора дисков и файлы.

Активизация компьютерного вируса нередко вызывает уничтожение данных и программ.

Файловые вирусы

Не существует определенных программ для обнаружения фишинга, так как с технической точки зрения ничего вредоносного в данных сайтах нет. Но пользователь может избежать этого вида мошенничества, руководствуясь рядом правил:

- вероятность получения письма от банка с просьбой указания данных крайне мала, в таких случаях следует позвонить в банк для уточнения;

- не стоит переходить по ссылкам в электронных письмах в формате HTML, они могут содержать скрытую ссылку;

- необходимо регулярно проверять банковские выписки с целью своевременного обнаружения неопознанных операций;

Кибервымогательство

Программа для блокирования рекламы

Контентный фильтр

По используемым технологиям защиты антивирусные продукты делятся на:

- классические антивирусные продукты, применяющие только сигнатурный метод детектирования;

- продукты проактивной антивирусной защиты, применяющие только проактивные технологии антивирусной защиты;

По целевым платформам антивирусные продукты делятся на:

- антивирусные продукты для операционных систем семейства Windows;

- антивирусные продукты для операционных систем семейства *NIX, к которому относятся операционные системы Linux, BSD и другие подобные;

- антивирусные продукты для операционных систем семейства MacOS;

Антивирусные продукты для корпоративных пользователей можно также классифицировать по объектам защиты:

- антивирусные продукты для защиты рабочих станций;

- антивирусные продукты для защиты терминальных и файловых серверов;

- антивирусные продукты для защиты Интернет и почтовых шлюзов;

- антивирусные продукты для защиты серверов виртуализации;

По итогам данной работы можно сделать вывод, что сфера вирусов разрастается с каждым днем и требуются контрмеры в виде постоянно развивающейся сферы антивирусного обеспечения.

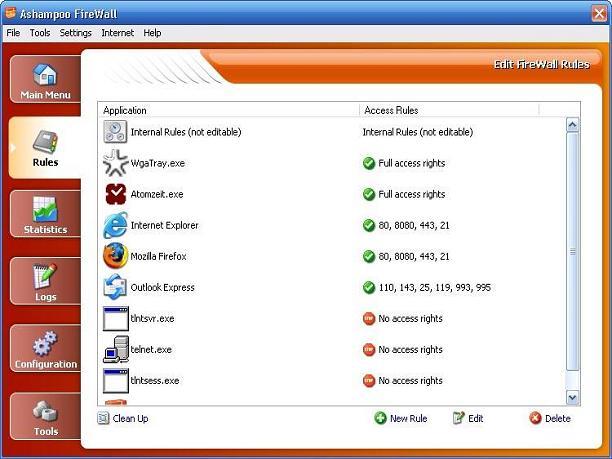

Брандмауэр Ashampoo Firewall Free

Для использования программы следует пройти несложную процедуру регистрации на сайте производителя. При этом на почтовый ящик пользователя будет выслан бесплатный код, с помощью которого можно зарегистрировать Ashampoo Firewall.

Ashampoo Firewall Free работает примерно следующим образом: когда приложение, для которого нет установленных правил, пытается установить соединение, файервол оповещает об этом пользователя, предлагая при этом создать для этой программы новое правило, то есть блокировать или разрешить ей доступ к сети.

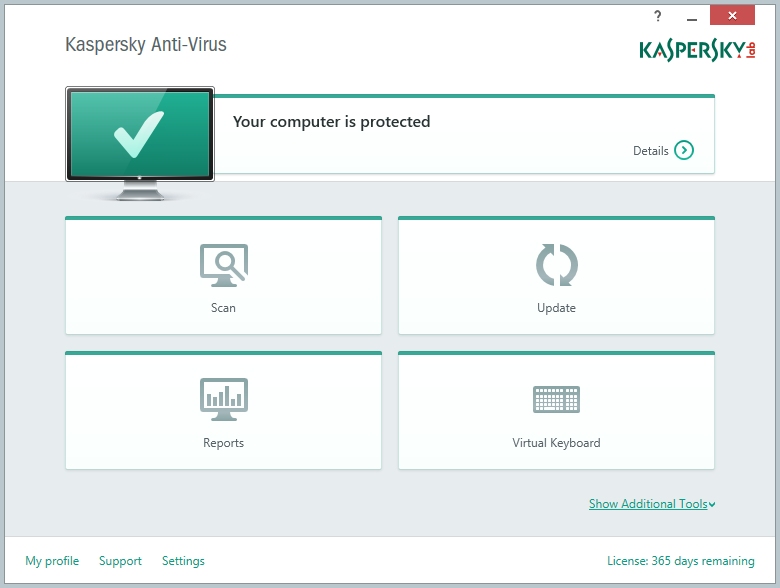

Антивирус Kaspersky Anti-Virus

Рис. Внешний вид интерфейса программы Ashampoo Firewall Free

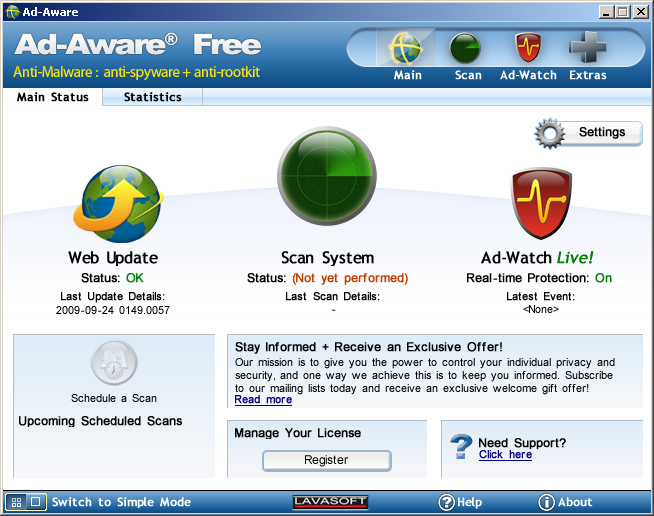

Программа для борьбы со шпионским ПО Ad-Aware

Рис. Внешний вид интерфейса программы Ad-Aware

Программа для блокирования рекламы и рекламного ПО Adblock Plus

Система комплексной защиты Kaspersky Internet Security

Комплекс включает 15 компонентов защиты.

- Файловый Антивирус.

- Почтовый Антивирус.

- Контроль программ.

- Проактивная защита.

- Сетевой экран.

- Веб-антивирус.

- IM-антивирус.

- Анти-спам.

- Защита от сетевых атак.

- Проверка ссылок.

- Безопасная среда.

- Анти-баннер.

- Мониторинг сети.

- Родительский контроль.

По итогам данной работы можно сделать вывод, что существует множество разнообразных вариантов антивирусного и другого защитного программного обеспечения. Для определенных задач необходимо использовать определенный тип программ, но для комплексной защиты рекомендуется использовать по одной программе каждого типа.

Прежде чем приступать к практическому решению, следует четко себе представлять, какие именно приложения и апплеты относятся к классу Spyware. На сегодняшний день различают несколько основных типов:

Каждая такая программа по-разному воздействует на систему, поэтому далее посмотрим, как именно проникают шпионские программы на компьютер и что они могут натворить в зараженной системе.

Что касается вреда, наносимого шпионами, как уже было сказано, на системе это в целом не отражается никоим образом, но вот пользовательская информация и личные данные подвержены риску.

Кроме всего прочего, многие специалисты считают наиболее безопасным использование экранной клавиатуры, хотя и признают неудобство этого метода.

Отслеживание экрана в плане того, чем именно занимается юзер, опасность представляет только в случае, когда вводятся конфиденциальные данные или регистрационные реквизиты. Шпион просто через определенное время делает скриншоты и отправляет их злоумышленнику. Использование экранной клавиатуры, как в первом случае, результата не даст. А если два шпиона работают одновременно, то вообще никуда не скроешься.

Отслеживание электронной почты производится по списку контактов. Основной целью является подмена содержимого письма при отправке его с целью рассылки спама.

Что же касается проверки, штатные антивирусы тут не помогут, особенно если они уже пропустили угрозу. Как минимум потребуется какая-то портативная версия вроде Dr. Web Cure It! или Kaspersky Virus Removal Tool (а лучше – что-то наподобие Rescue Disc с проверкой системы еще до ее загрузки).

Как найти шпионскую программу на компьютере? В большинстве случаев рекомендуется использовать узконаправленные специальные программы класса Anti-Spyware (SpywareBlaster, AVZ, XoftSpySE Anti-Spyware, Microsoft Antispyware и др. Процесс сканирования в них полностью автоматизирован, равно как и последующее удаление. Но и тут есть вещи, на которые стоит обратить внимание.

Но и на этом еще не все. Все выше сказанное касалось только того, как проникают шпионские программы в систему, как ведут себя и т. Но что делать, когда шпионаж узаконен?

Windows 10 в этом плане отличилась не в лучшую сторону. Тут имеется куча служб, которые нужно отключить (обмен данными с удаленными серверами Microsoft, использование идентификации для получения рекламы, отправку данных в компанию, определение местоположения с использованием телеметрии, получение обновлений из нескольких мест и т.

Если посмотреть внимательно на то, как проникают шпионские программы на компьютер и что они делают впоследствии, о 100-процентной защите можно сказать только одно: ее не существует. Даже при задействовании всего арсенала средств в безопасности можно быть уверенным процентов на 80, не более. Однако и со стороны самого пользователя должны отсутствовать провоцирующие действия в виде посещения сомнительных сайтов, установки небезопасного программного обеспечения, игнорирование предупреждений антивируса, открытие вложений электронной почты из неизвестных источников и т.

Виды угроз безопасности

Кибервандализм, мошенническое программное обеспечение и другой вредоносный код

Перехват по беспроводной сети